جهاز فك التشفير هو دارة توافقية شيدت بوابات منطقية. إنه عكس المشفر. تُستخدم دارة فك التشفير لتحويل مجموعة من إشارات الإدخال الرقمية إلى رمز عشري مكافئ لإخراجها. بالنسبة لمدخلات 'n' ، يعطي مفكك التشفير مخرجات 2 ^ n. في هذه المقالة ، سنناقش تصميم 4 إلى 16 دائرة فك تشفير باستخدام 3 إلى 8 وحدات فك ترميز.

المشفر هو دائرة توافقية تقوم بتغيير مجموعة من الإشارات إلى كود. بالنسبة لمدخلات '2 ^ n' ، تعطي دائرة التشفير مخرجات 'n'.

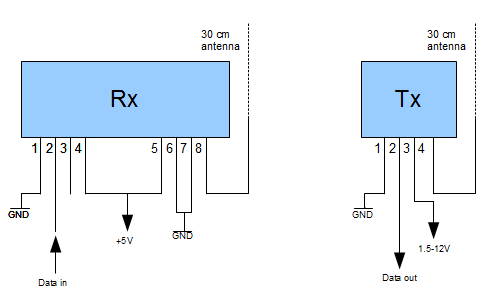

يوضح الشكل التالي مخطط الكتلة لوحدة فك التشفير.

مخطط كتلة فك

3 إلى 8 وحدة فك ترميز

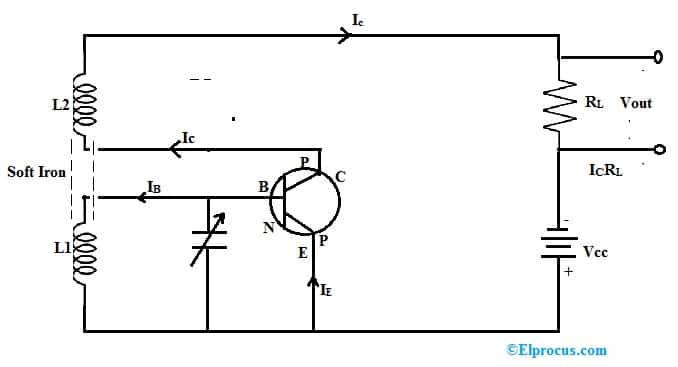

تعطي دائرة فك التشفير 8 مخرجات منطقية لـ 3 مدخلات. الدائرة مصممة بـ تركيبات AND و NAND . يأخذ 3 مدخلات ثنائية وينشط أحد المخرجات الثمانية.

3 إلى 8 مخطط كتلة وحدة فك التشفير

مخطط الرسم البياني

تعمل دائرة فك التشفير فقط عندما يكون دبوس التمكين مرتفعًا.

3 إلى 8 دارة فك الشفرة

جدول الحقيقة

عندما يكون دبوس التمكين (E) منخفضًا ، تكون جميع دبابيس الإخراج منخفضة.

| S0 | S1 | S2 | يكون | D0 | D1 | د 2 | D3 | د 4 | د 5 | د 6 | D7 |

| x | x | x | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 |

| 0 | 0 | 1 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 |

| 0 | 1 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 |

| 0 | 1 | 1 | 1 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 |

| 1 | 0 | 0 | 1 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 |

| 1 | 0 | 1 | 1 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 |

| 1 | 1 | 0 | 1 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 1 | 1 | 1 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

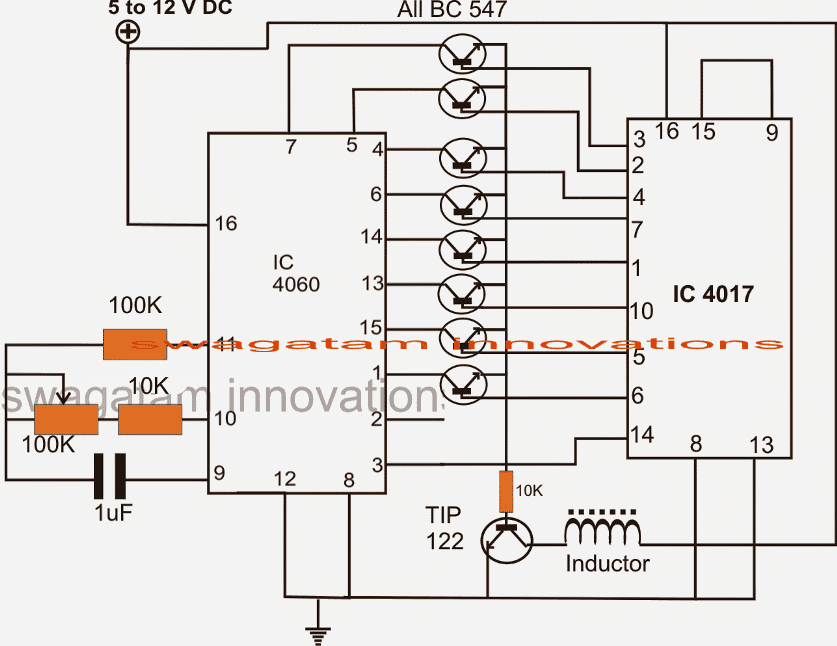

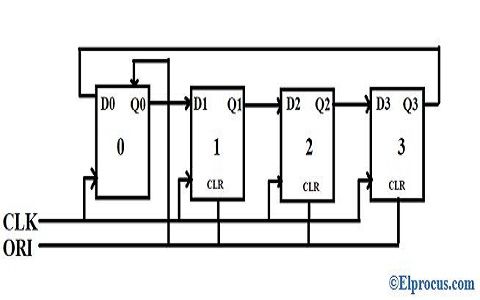

تصميم الدوائر من 4 إلى 16 وحدة فك ترميز باستخدام 3 إلى 8 وحدات فك ترميز

إلى دائرة فك من التركيبة الأعلى يتم الحصول عليها بإضافة دائرتين أو أكثر من الدوائر التوافقية السفلية. يتم الحصول على 4 إلى 16 دائرة فك تشفير من دائرتين من 3 إلى 8 دوائر فك ترميز أو ثلاث دوائر من 2 إلى 4 دوائر فك ترميز.

عندما يتم الجمع بين دارتين من 3 إلى 8 مفكك الشفرة ، يعمل دبوس التمكين كمدخل لكل من وحدات فك التشفير. عندما يكون دبوس التمكين مرتفعًا في دائرة واحدة من 3 إلى 8 دوائر فك تشفير ، يكون منخفضًا عند 3 إلى 8 دارة أخرى لفك التشفير.

جدول الحقيقة

يعمل دبوس التمكين (E) كواحد من دبابيس الإدخال لكل من 3 إلى 8 دوائر فك التشفير.

| يكون | إلى | ب | ج | Y0 | Y1 | Y2 | Y3 | Y4 | Y5 | Y6 | Y7 | Y8 | Y9 | Y10 | Y11 | Y12 | Y13 | Y14 | Y15 |

| 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 |

| 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 |

| 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 |

| 0 | 0 | 1 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 |

| 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 |

| 0 | 1 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 |

| 0 | 1 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 |

| 0 | 1 | 1 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 0 | 1 | 1 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 1 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 1 | 0 | 1 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 1 | 1 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 1 | 1 | 1 | 1 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

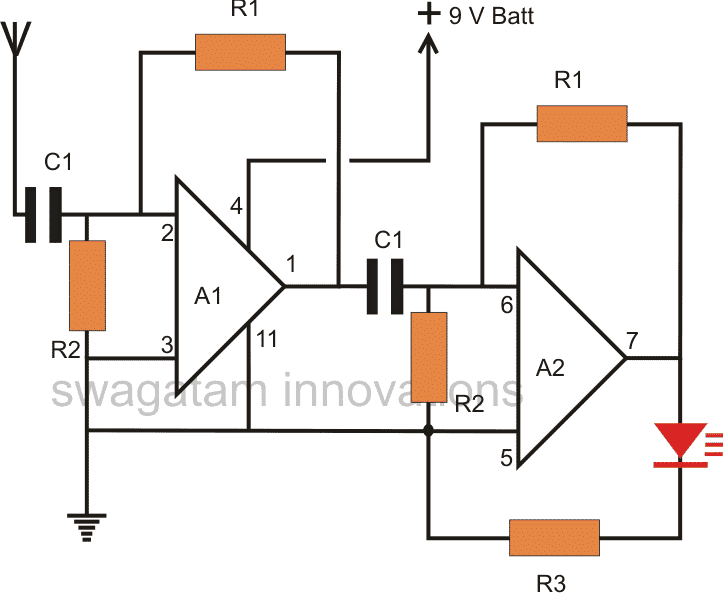

مخطط الدائرة من 4 إلى 16 وحدة فك ترميز

4 إلى 16 دارة فك الشفرة

تطبيقات أجهزة فك التشفير

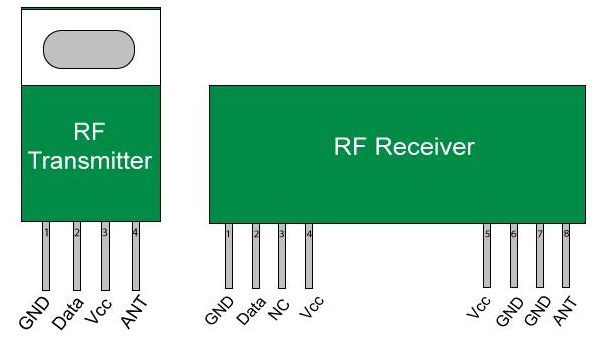

- في كل اتصالات لاسلكية ، أمن البيانات هو الشاغل الرئيسي. تم تصميم أجهزة فك التشفير بشكل أساسي لتوفير الأمن لاتصالات البيانات من خلال تصميم خوارزميات التشفير وفك التشفير القياسية.

- تستخدم أجهزة فك التشفير في أنظمة الصوت ل تحويل الصوت التناظري إلى بيانات رقمية.

- يستخدم كبرنامج فك ضغط لتحويل البيانات المضغوطة مثل الصور ومقاطع الفيديو إلى شكل غير مضغوط.

- تستخدم أجهزة فك التشفير الدوائر الإلكترونية التي تحول تعليمات الكمبيوتر إلى إشارات تحكم وحدة المعالجة المركزية.

لذلك ، كل هذا يتعلق بتصميم دائرة فك الشفرة من 4 إلى 16 باستخدام دائرة فك ترميز من 3 إلى 8. علاوة على ذلك ، أي استفسارات بخصوص هذه المقالة أو مشاريع الإلكترونيات يمكنك التعليق علينا في قسم التعليقات أدناه. هنا سؤال لك، ما هو استخدام Enable pin encoder / decoder؟